Technologie RFID : Analyse complète de l'architecture, des protocoles, de la physique des ondes et de l'efficacité commerciale

Document d'analyse approfondie destiné aux ingénieurs système et aux responsables d'exploitation.

La RFID, ou identification par radiofréquence, est une technologie fondamentale dans le domaine de l'identification automatique et de la collecte de données. Contrairement aux définitions courantes, d'un point de vue technique, la RFID est un système de communication sans fil asymétrique qui utilise des champs électromagnétiques ou des ondes radio pour transmettre des données entre un dispositif d'interrogation et un dispositif de réponse.

Ce document offre un aperçu approfondi des couches physiques, des mécanismes de modulation, des techniques d'antenne, des facteurs environnementaux qui influent sur le signal et une analyse de l'efficacité opérationnelle réelle.

1. Principes physiques et mécanismes de couplage

La capacité de transmission de données de la RFID repose sur deux principes physiques distincts, selon la fréquence de fonctionnement et la distance du champ.

Couplage inductif magnétique - Champ proche

Ce mécanisme s'applique aux systèmes basse fréquence LF 125 kHz et haute fréquence HF/NFC 13,56 MHz.

La zone de champ proche est définie par la distance d < λ / 2π (où λ est la longueur d'onde).

Fonctionnement basé sur la loi de l'induction électromagnétique de Faraday. L'antenne du lecteur est une bobine qui crée un champ magnétique variable. Lorsque la carte RFID contenant une bobine secondaire entre dans ce champ magnétique, une force électromotrice induite apparaît, créant un courant qui alimente le microcircuit.

Les données sont renvoyées au lecteur par la méthode de la Variation de charge. Le microcircuit sur la carte active et désactive une résistance de charge parallèle à l'antenne, ce qui modifie l'impédance mutuelle, provoquant ainsi une chute de tension au niveau de la bobine du lecteur. Le lecteur décode cette variation de tension en données binaires. Étant donné que le champ magnétique diminue proportionnellement à 1/r³, la portée de lecture est généralement limitée à moins de 1 mètre.

Couplage par rétrodiffusion - Champ lointain

Ce mécanisme s'applique aux systèmes à très haute fréquence UHF 860 ~ 960 MHz et aux micro-ondes 2,4 GHz.

Fonctionnement basé sur le principe du radar. Le lecteur émet des ondes électromagnétiques qui se propagent dans l'espace. Le microcircuit sur la carte modifie le coefficient de réflexion ou la surface équivalente radar RCS de l'antenne en modifiant l'impédance d'entrée entre deux états. Le lecteur détecte la variation d'intensité de l'onde réfléchie pour décoder les données.

La puissance reçue au niveau de la puce de la carte suit l'équation de transmission de Friis :

P_tag = P_reader * G_reader * G_tag * (λ / 4πd)²Dans laquelle l'atténuation est proportionnelle au carré de la distance (d²), ce qui permet une portée de fonctionnement allant jusqu'à plus de 10 à 15 mètres.

2. Théorie de l'antenne et polarisation des ondes

Les performances d'un système RFID UHF dépendent fortement de la conception de l'antenne et de la synchronisation de la polarisation.

Polarisation linéaire

Les ondes électromagnétiques oscillent sur un seul plan, comme horizontal ou vertical.

- Avantages : Distance de lecture maximale en raison de la concentration d'énergie.

- Inconvénients : Nécessite que l'antenne de la carte et l'antenne du lecteur soient parallèles. Si la carte est perpendiculaire à l'onde ou en cas de polarisation croisée, le lecteur ne recevra pas de signal.

Polarisation circulaire

Les ondes électromagnétiques tournent en spirale lorsqu'elles se déplacent, elles peuvent tourner à droite ou à gauche.

- Avantages : Peut lire les cartes dans n'importe quelle direction, convient aux environnements de vente au détail où les marchandises sont disposées de manière aléatoire.

- Inconvénients : Perte d'environ 3 dB de puissance (50 % de l'énergie) par rapport à la polarisation linéaire, ce qui entraîne une distance de lecture légèrement plus courte.

Gain et largeur de faisceau

- Gain élevé (par exemple, 9 à 12 dBi) : Faisceau d'ondes étroit, qui va loin. Convient aux portails d'entrepôt, aux convoyeurs.

- Gain faible (par exemple, -20 à 3 dBi) : Faisceau d'ondes large, champ proche. Convient aux étagères intelligentes ou aux points de paiement pour éviter de lire les cartes voisines par erreur.

3. Architecture et classification des cartes

Les cartes RFID sont classées techniquement en fonction de la source d'énergie et de la structure de la mémoire.

Classification selon la source d'énergie

- Cartes passives : Pas de source d'alimentation interne. Fonctionnent gr-ce à l'énergie des ondes RF. Faible coût, longue durée de vie.

- Cartes semi-passives : Intègrent une pile qui alimente la puce et les capteurs, mais utilisent toujours la méthode de rétrodiffusion pour transmettre des informations. Sensibilité plus élevée que les cartes passives (-30 dBm contre -18 dBm).

- Cartes actives : Ont une pile et un émetteur d'ondes actif. Portée de lecture > 100 m.

Architecture de la mémoire EPC Gen 2

La norme ISO/IEC 18000-63 définit 4 partitions de mémoire :

- Partition de sécurité (Bank 00) : Contient un mot de passe d'accès de 32 bits et un mot de passe de destruction de carte de 32 bits.

- Partition EPC (Bank 01) : Contient un code de produit électronique de 96 bits à 496 bits. C'est la clé principale d'identification. Comprend également les bits de contrôle de protocole et le code de vérification d'erreur CRC-16.

- Partition TID (Bank 10) : Code d'identification du transpondeur. Contient le code du fabricant et le numéro de série unique de la puce. Ces données sont généralement gravées en usine pour lutter contre la contrefaçon.

- Partition utilisateur (Bank 11) : Mémoire personnalisable pour l'utilisateur (512 bits à 8 Ko). Utilisée pour stocker des informations supplémentaires en l'absence de connexion réseau.

4. Interface aérienne et modulation du signal

Du lecteur à la carte

Utilise la modulation d'amplitude. Le codage des données utilise la technique du Codage de distance d'impulsion. Dans cette technique, la valeur « 0 » est une impulsion courte, la valeur « 1 » est une impulsion longue. Une caractéristique importante est de toujours maintenir l'énergie des ondes à l'état haut pendant la majeure partie du temps du cycle de bits, garantissant que la carte ne perd pas d'énergie lors de la réception des données.

De la carte au lecteur

La carte répond faiblement en modifiant le coefficient de réflexion. Le codage utilisé est FM0 ou Sous-porteuse Miller.

- FM0 : Vitesse maximale, mais sensible aux interférences.

- Miller (M=2, 4, 8) : Vitesse plus lente, mais excellente résistance aux interférences. Dans les environnements riches en métaux ou en interférences d'ondes, le lecteur demandera à la carte de passer en mode Miller M=4 ou M=8.

5. Algorithme anti-collision

Lorsque des centaines de cartes répondent en même temps, des collisions de signaux se produisent. Le système UHF Gen 2 utilise l'algorithme ALOHA à créneaux aléatoire, également appelé algorithme Q.

- Le lecteur émet une commande

Querycontenant le paramètreQ(par exemple, Q=4, soit 2^4 = 16 créneaux temporels). - Chaque carte génère automatiquement un nombre aléatoire de 16 bits dans la plage [0, 2^Q-1].

- La carte qui tire le numéro 0 répond immédiatement.

- Le lecteur envoie un signal de confirmation accompagné de ce nombre aléatoire.

- La carte renvoie le code EPC complet.

- En cas de collision (plusieurs cartes tirent le numéro 0 en même temps), le lecteur envoie une commande demandant aux cartes de choisir un autre numéro.

6. Facteurs environnementaux et atténuation

Le déploiement de la RFID dans la pratique est plus complexe que la théorie en raison des phénomènes physiques environnementaux.

- Effet d'évanouissement multi-trajets : Les ondes UHF réfléchies par les murs, les sols, les métaux créent plusieurs chemins de transmission vers l'antenne. Ces ondes peuvent interférer de manière destructive les unes avec les autres, créant des points morts dans la zone de lecture. C'est pourquoi les cartes ne peuvent parfois pas être lues même si elles sont très proches de l'antenne.

- Absorption d'énergie : L'eau et les liquides polaires absorbent fortement l'énergie des ondes UHF. Le corps humain provoque également une forte atténuation du signal.

- Décalage de fréquence : Lorsque la carte RFID est placée trop près d'une surface métallique, la capacité parasite modifie la fréquence de résonance de l'antenne de la carte, l'empêchant de capter les ondes de 915 MHz du lecteur. Il est nécessaire d'utiliser des cartes spécialisées dotées d'une couche d'isolation.

7. Sécurité et norme Gen 2 V2

Pour lutter contre les risques d'écoute clandestine et de contrefaçon, la norme Gen 2 Version 2 a ajouté des fonctionnalités de sécurité :

- Authentification cryptographique : La carte et le lecteur doivent prouver leur identité via un mécanisme de question-réponse utilisant l'algorithme AES-128. Empêche la contrefaçon de cartes.

- Fonction d'anonymat : Permet à la carte de masquer une partie ou la totalité de la mémoire, ou de modifier la réponse aléatoire pour empêcher le suivi de la position du porteur de la carte.

- Verrouillage de la mémoire utilisateur : Verrouille définitivement des zones de mémoire spécifiques pour empêcher l'écrasement non autorisé des données.

8. Logiciel intermédiaire et traitement en périphérie

Les données brutes du lecteur doivent être filtrées via des couches de logiciel intermédiaire selon la norme Application Level Event :

- Filtrage : Supprime les doublons. Une carte peut être lue 50 fois par seconde, le système n'a qu'à signaler « La carte A est apparue ».

- Lissage : Traite le phénomène de clignotement de la carte, c'est-à-dire qu'elle est bien lue puis perd soudainement le signal à cause des interférences, puis le retrouve.

- Mappage logique : Convertit le code EPC (par exemple : 303405...) en informations métier (par exemple : Chemise taille M, Lot 123).

9. Analyse des facteurs commerciaux et efficacité opérationnelle

L'adoption de la RFID n'est pas seulement un problème technique, mais aussi une stratégie d'optimisation des coûts et des processus.

Optimisation de la chaîne d'approvisionnement

- Précision des stocks : Augmentation du niveau moyen de 65 % (avec les codes-barres) à plus de 99 %. Cela réduit les ruptures de stock virtuelles et les stocks morts.

- Vitesse d'inventaire : Réduction du temps d'inventaire de 90 à 95 %. Un employé peut scanner 20 000 produits en une heure contre quelques centaines de produits avec une méthode manuelle.

- Traçabilité : Le code EPC identifie chaque unité de produit individuellement, ce qui permet de suivre avec précision le parcours de l'usine au point de vente, ce qui aide à lutter contre la contrefaçon et à gérer efficacement les rappels.

Analyse du retour sur investissement des coûts d'investissement

- Coût des cartes (coût variable) : Est le facteur de coût le plus important à long terme. Le prix des cartes passives varie de 4 à 10 cents américains selon la quantité. Pour les articles de faible valeur, le coût des cartes peut affecter la marge bénéficiaire.

- Coût de l'infrastructure (coût fixe) : Comprend les lecteurs fixes, les antennes de portail, les appareils portables et les imprimantes d'encodage.

- Coût d'intégration : Logiciel intermédiaire et efforts d'intégration dans le système ERP existant.

- Retour sur investissement : Les entreprises atteignent généralement le seuil de rentabilité après 12 à 24 mois gr-ce aux économies de coûts de main-d'œuvre, à la réduction des pertes de marchandises et à l'augmentation des ventes gr-ce à la disponibilité constante des marchandises en rayon.

10. Applications pratiques typiques

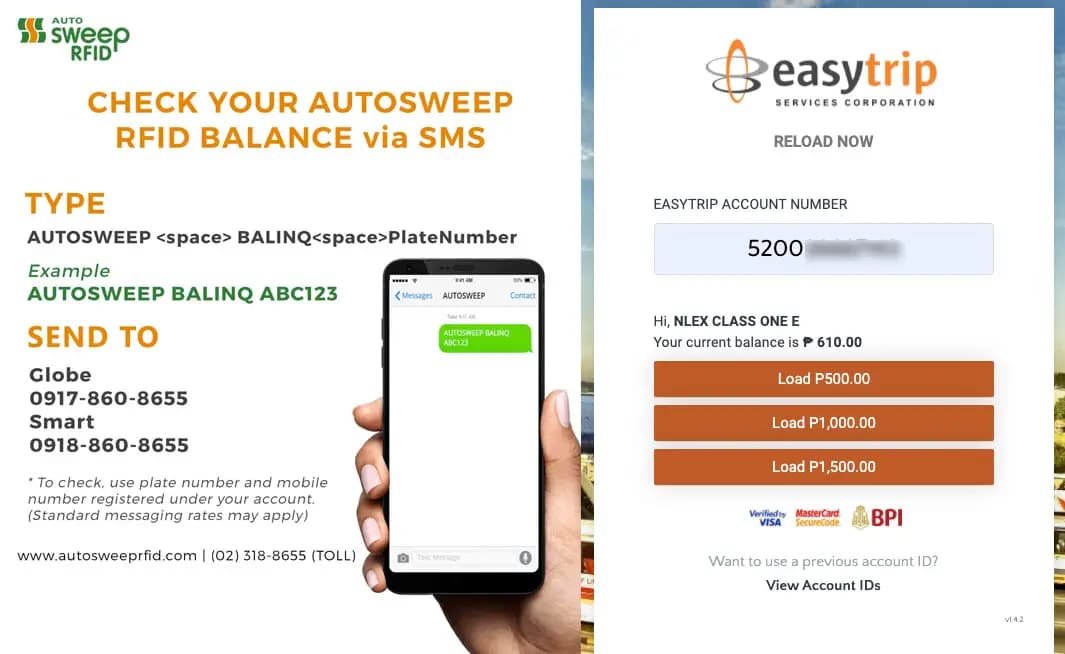

Transport intelligent : Système de péage sans arrêt (VETC/ePass)

Objectif : Éliminer le temps d'arrêt des véhicules pour payer en espèces, réduire les embouteillages aux postes de péage et assurer la transparence des revenus.

Configuration technique :

- Carte d'identification (E-tag) : Utilise une carte passive UHF collée sur le phare ou le pare-brise du véhicule. La carte est conçue pour résister aux intempéries et empêcher le retrait.

- Lecteur longue portée : Installé sur un portique, utilise une antenne à polarisation linéaire avec un gain élevé (12 dBi) pour concentrer le faisceau d'ondes sur une voie spécifique.

Mécanisme de fonctionnement : Lorsque le véhicule entre dans la voie de péage à une vitesse de 40 à 60 km/h, le lecteur active la carte E-tag à une distance de 6 à 8 mètres. Le système backend authentifie le code d'identification du véhicule, vérifie le solde du portefeuille électronique et déduit automatiquement l'argent en moins de 0,2 seconde.

Vente au détail de mode : Modèle Uniqlo/Decathlon

Objectif : Accélérer le paiement (Self-checkout), réduire le personnel de caisse et garantir une précision absolue des stocks.

Configuration technique :

- Carte RFID intégrée : La puce RFID est intégrée directement dans l'étiquette de prix en papier (hangtag) ou l'étiquette d'entretien en tissu (care label).

- Caisse enregistreuse (POS) : La zone de réception des marchandises est un « compartiment » recouvert d'un matériau anti-ondes (cage de Faraday) pour confiner le signal.

Mécanisme de fonctionnement : Le client place l'ensemble du panier dans le compartiment de la machine. Le lecteur à l'intérieur scanne toutes les cartes en même temps (lecture par lots) quelle que soit la position ou l'orientation du produit. Les données sont comparées au système ERP pour afficher la facture.

Gestion des actifs et logistique

Objectif : Automatiser l'enregistrement des marchandises entrant et sortant de l'entrepôt sans avoir à arrêter le chariot élévateur.

Mécanisme de fonctionnement : Les portails de lecture (RFID Portal) sont installés aux portes de l'entrepôt (Dock door). Lorsqu'un chariot élévateur transportant une palette de marchandises passe, le portail de lecture scanne toutes les cartes sur les cartons et la carte d'identification du chariot élévateur. Le système WMS met automatiquement à jour l'état « Entrée en stock » ou « Sortie de stock ».

11. Conclusion

La technologie RFID moderne est la synthèse de la physique électromagnétique, de l'ingénierie des microcircuits à faible puissance, de la théorie des probabilités statistiques et de la cryptographie. Un déploiement réussi nécessite un équilibre entre des facteurs techniques tels que le choix de la fréquence, la conception de l'antenne et des facteurs commerciaux tels que le contrôle des coûts des cartes et la restructuration des processus opérationnels.

Cet article vous a-t-il été utile ?

Articles connexes

Le comparatif ultime des modules UWB : prix, caractéristiques et cas d'usage.

Feb 23, 2026

Sous le capot du Just Walk Out d'Amazon : l'analyse d'un ingénieur RFID

Feb 19, 2026

Maîtrisez votre solde Easytrip RFID : Le guide ultime pour les conducteurs malins.

Feb 19, 2026

Sous le capot : Libérer le commerce agentique avec le Universal Commerce Protocol (UCP) et l'AI

Feb 19, 2026