RFID-Technologie: Umfassende Analyse von Architektur, Protokollen, Wellenphysik und Geschäftseffizienz

Ein detailliertes Analysepapier für Systemingenieure und Betriebsleiter.

RFID, oder Radiofrequenz-Identifikation, ist eine grundlegende Technologie im Bereich der automatischen Identifizierung und Datenerfassung. Anders als in gängigen Definitionen ist RFID technisch gesehen ein asymmetrisches drahtloses Kommunikationssystem, das elektromagnetische Felder oder Funkwellen verwendet, um Daten zwischen einem Abfragegerät und einem Antwortgerät zu übertragen.

Dieses Dokument bietet einen tiefen Einblick in die physikalischen Schichten, Modulationsmechanismen, Antennentechniken, Umweltfaktoren, die das Signal beeinflussen, und eine Analyse der tatsächlichen betrieblichen Effizienz.

1. Physikalische Grundlagen und Kopplungsmechanismen

Die Fähigkeit zur Datenübertragung von RFID basiert auf zwei unterschiedlichen physikalischen Prinzipien, abhängig von der Betriebsfrequenz und dem Abstand zum Feld.

Induktive Kopplung - Nahfeld

Dieser Mechanismus gilt für Niederfrequenzsysteme LF 125 kHz und Hochfrequenzsysteme HF/NFC 13,56 MHz.

Der Nahfeldbereich wird durch den Abstand d < λ / 2π definiert (wobei λ die Wellenlänge ist).

Die Funktionsweise basiert auf dem Faradayschen Induktionsgesetz. Die Antenne des Lesegeräts ist eine Spule, die ein sich änderndes Magnetfeld erzeugt. Wenn sich ein RFID-Tag mit einer Sekundärspule in diesem Magnetfeld befindet, entsteht eine induzierte elektromotorische Kraft, die einen Strom erzeugt, der den Mikrochip versorgt.

Die Daten werden über die Methode der Lastmodulation an das Lesegerät übertragen. Der Mikrochip auf dem Tag schaltet einen Lastwiderstand parallel zur Antenne, wodurch sich die Gegenimpedanz ändert, was zu einem Spannungsabfall an der Spule des Lesegeräts führt. Das Lesegerät decodiert diese Spannungsänderung in Binärdaten. Da das Magnetfeld proportional zu 1/r³ abnimmt, ist die Lesereichweite in der Regel auf unter 1 Meter begrenzt.

Rückstreuungskopplung - Fernfeld

Dieser Mechanismus gilt für Ultrahochfrequenzsysteme UHF 860~960 MHz und Mikrowellen 2,4 GHz.

Die Funktionsweise basiert auf dem Radarprinzip. Das Lesegerät sendet elektromagnetische Wellen aus, die sich im Raum ausbreiten. Der Mikrochip auf dem Tag ändert den Reflexionskoeffizienten oder den Radarquerschnitt RCS der Antenne, indem er die Eingangsimpedanz zwischen zwei Zuständen ändert. Das Lesegerät erkennt die Änderung der Intensität der reflektierten Welle, um die Daten zu decodieren.

Die am Tag-Chip empfangene Leistung folgt der Friis-Übertragungsgleichung:

P_tag = P_reader * G_reader * G_tag * (λ / 4πd)²Dabei ist die Dämpfung proportional zum Quadrat des Abstands (d²), was eine Reichweite von bis zu 10-15 Metern ermöglicht.

2. Antennentheorie und Wellenpolarisation

Die Leistung eines UHF-RFID-Systems hängt stark von der Antennenkonstruktion und der Polarisation ab.

Lineare Polarisation

Elektromagnetische Wellen schwingen auf einer einzigen Ebene, z. B. horizontal oder vertikal.

- Vorteile: Größte Lesereichweite aufgrund konzentrierter Energie.

- Nachteile: Erfordert, dass die Tag-Antenne und die Lesegerät-Antenne parallel sind. Wenn sich das Tag senkrecht zur Welle befindet oder eine Kreuzpolarisation auftritt, empfängt das Lesegerät kein Signal.

Zirkulare Polarisation

Elektromagnetische Wellen drehen sich spiralförmig, wenn sie sich bewegen, entweder rechts- oder linksdrehend.

- Vorteile: Kann Tags in jeder Ausrichtung lesen, geeignet für Einzelhandelsumgebungen, in denen Waren zufällig angeordnet sind.

- Nachteile: Verliert etwa 3 dB Leistung (50 % der Energie) im Vergleich zur linearen Polarisation, was zu einer etwas geringeren Lesereichweite führt.

Verstärkungsfaktor und Strahlbreite

- Hoher Verstärkungsfaktor (z. B. 9-12 dBi): Schmaler Strahl, große Reichweite. Geeignet für Lagertore, Förderbänder.

- Niedriger Verstärkungsfaktor (z. B. -20 bis 3 dBi): Breiter Strahl, Nahfeld. Geeignet für intelligente Regale oder Kassen, um das versehentliche Lesen benachbarter Tags zu vermeiden.

3. Architektur und Klassifizierung von Tags

RFID-Tags werden technisch nach Energiequelle und Speicherstruktur klassifiziert.

Klassifizierung nach Energiequelle

- Passive Tags: Keine interne Stromquelle. Funktionieren durch RF-Energie. Geringe Kosten, lange Lebensdauer.

- Semi-passive Tags: Integrieren eine Batterie zur Versorgung von Chip und Sensoren, verwenden aber weiterhin die Rückstreuung zur Informationsübertragung. Höhere Empfindlichkeit als passive Tags (-30 dBm gegenüber -18 dBm).

- Aktive Tags: Haben eine Batterie und einen aktiven Sender. Lesereichweite >100m.

EPC Gen 2 Speicherarchitektur

Der Standard ISO/IEC 18000-63 legt 4 Speicherbereiche fest:

- Sicherheitsbereich (Bank 00): Enthält ein 32-Bit-Zugriffspasswort und ein 32-Bit-Tag-Deaktivierungspasswort.

- EPC-Bereich (Bank 01): Enthält den elektronischen Produktcode von 96-Bit bis 496-Bit. Dies ist der Hauptschlüssel zur Identifizierung. Enthält auch die Protokollsteuerungsbits und den CRC-16-Fehlerprüfungscode.

- TID-Bereich (Bank 10): Transponder-Identifikationscode. Enthält den Herstellercode und die eindeutige Seriennummer des Chips. Diese Daten werden in der Regel ab Werk festgeschrieben, um Fälschungen zu verhindern.

- Benutzerbereich (Bank 11): Anpassbarer Speicher für den Benutzer (512 Bit - 8 KByte). Wird verwendet, um zusätzliche Informationen zu speichern, wenn keine Netzwerkverbindung besteht.

4. Luftschnittstelle und Signalmodulation

Vom Lesegerät zum Tag

Verwendet Amplitudenmodulation. Die Daten werden mit der Technik der Pulsabstandscodierung codiert. Bei dieser Technik ist der Wert '0' ein kurzer Impuls, '1' ein langer Impuls. Ein wichtiges Merkmal ist die Aufrechterhaltung der Wellenenergie im hohen Zustand während des größten Teils der Bitzykluszeit, um sicherzustellen, dass das Tag während des Empfangs von Daten nicht die Stromversorgung verliert.

Vom Tag zum Lesegerät

Das Tag antwortet schwach, indem es den Reflexionskoeffizienten ändert. Die verwendete Codierung ist FM0 oder Miller-Subträger.

- FM0: Höchste Geschwindigkeit, aber anfällig für Störungen.

- Miller (M=2, 4, 8): Langsamere Geschwindigkeit, aber extrem gute Störfestigkeit. In Umgebungen mit vielen Metallen oder Funkstörungen fordert das Lesegerät das Tag auf, in den Miller-Modus M=4 oder M=8 zu wechseln.

5. Antikollisionsalgorithmus

Wenn Hunderte von Tags gleichzeitig antworten, kommt es zu Signalskollisionen. Das UHF Gen 2-System verwendet den zufälligen ALOHA-Zeitschlitzalgorithmus, auch bekannt als Q-Algorithmus.

- Das Lesegerät sendet einen

Query-Befehl, der den ParameterQenthält (z. B. Q=4, was 2^4 = 16 Zeitschlitzen entspricht). - Jedes Tag generiert selbst eine 16-Bit-Zufallszahl im Bereich [0, 2^Q-1].

- Das Tag, das die Zahl 0 zieht, antwortet sofort.

- Das Lesegerät sendet ein Bestätigungssignal zusammen mit dieser Zufallszahl.

- Das Tag sendet den vollständigen EPC-Code zurück.

- Wenn es zu einer Kollision kommt (mehrere Tags ziehen die Zahl 0), sendet das Lesegerät einen Befehl, der die Tags auffordert, eine andere Zahl zu wählen.

6. Umweltfaktoren und Dämpfung

Die praktische Implementierung von RFID ist aufgrund physikalischer Umweltphänomene komplexer als die Theorie.

- Mehrwege-Fading-Effekt: UHF-Wellen, die von Wänden, Böden und Metallen reflektiert werden, erzeugen mehrere Pfade zur Antenne. Diese Wellen können sich gegenseitig destruktiv interferieren und tote Punkte im Lesebereich erzeugen. Dies ist der Grund, warum Tags manchmal nicht gelesen werden können, obwohl sie sich sehr nahe an der Antenne befinden.

- Energieabsorption: Wasser und polare Flüssigkeiten absorbieren stark UHF-Wellenenergie. Auch der menschliche Körper verursacht eine große Signaldämpfung.

- Frequenzabweichung: Wenn ein RFID-Tag zu nahe an einer Metalloberfläche platziert wird, verändert die parasitäre Kapazität die Resonanzfrequenz der Tag-Antenne, so dass sie die 915-MHz-Welle des Lesegeräts nicht mehr empfangen kann. Es ist notwendig, spezielle Tags mit einer Isolationsschicht zu verwenden.

7. Sicherheit und Gen 2 V2 Standard

Um Lauschangriffen und Fälschungen entgegenzuwirken, wurden im Gen 2 Version 2 Standard Sicherheitsfunktionen hinzugefügt:

- Kryptografische Authentifizierung: Tag und Lesegerät müssen ihre Identität über einen Challenge-Response-Mechanismus mit dem AES-128-Algorithmus nachweisen. Verhindert die Fälschung von Tags.

- Anonymisierungsfunktion: Ermöglicht es dem Tag, einen Teil oder den gesamten Speicher auszublenden oder die Antwort zufällig zu ändern, um die Verfolgung des Standorts des Tag-Trägers zu verhindern.

- Benutzerspeichersperre: Sperrt bestimmte Speicherbereiche dauerhaft, um unbefugtes Überschreiben von Daten zu verhindern.

8. Middleware und Edge-Verarbeitung

Rohdaten vom Lesegerät müssen über Middleware-Schichten gemäß dem Application Layer Events Standard gefiltert werden:

- Filtern: Entfernt Duplikate. Ein Tag kann 50 Mal pro Sekunde gelesen werden, das System muss nur melden: "Tag A ist erschienen".

- Glätten: Behebt das Problem des Tag-Flackerns, d. h. das Lesen funktioniert gut, verliert aber plötzlich das Signal aufgrund von Störungen und empfängt es dann wieder.

- Logische Zuordnung: Konvertiert den EPC-Code (z. B. 303405...) in Geschäftsinformationen (z. B. Hemd Größe M, Sendung 123).

9. Analyse von Geschäftsfaktoren und betrieblicher Effizienz

Die Anwendung von RFID ist nicht nur ein technisches Problem, sondern auch eine Strategie zur Optimierung von Kosten und Prozessen.

Optimierung der Lieferkette

- Lagerbestandsgenauigkeit: Steigerung von durchschnittlich 65 % (mit Barcodes) auf über 99 %. Dies reduziert Fehlbestände und Ladenhüter.

- Inventurgeschwindigkeit: Reduziert die Inventurzeit um 90-95 %. Ein Mitarbeiter kann 20.000 Produkte pro Stunde scannen, verglichen mit einigen hundert Produkten bei manuellen Methoden.

- Rückverfolgbarkeit: Der EPC-Code identifiziert jede einzelne Produkteinheit und ermöglicht die genaue Verfolgung des Weges von der Fabrik bis zum Verkaufsort, unterstützt die Bekämpfung von Fälschungen und ein effizientes Rückrufmanagement.

ROI-Investitionskostenanalyse

- Tag-Kosten (variable Kosten): Sind der größte Kostenfaktor auf lange Sicht. Die Preise für passive Tags liegen je nach Menge zwischen 4 und 10 US-Cent. Bei Artikeln mit geringem Wert können die Tag-Kosten die Gewinnspanne beeinträchtigen.

- Infrastrukturkosten (fixe Kosten): Umfassen fest installierte Lesegeräte, Torantennen, Handheld-Geräte und Codierungsdrucker.

- Integrationskosten: Middleware und Aufwand für die Integration in bestehende ERP-Systeme.

- Return on Investment: Unternehmen erreichen in der Regel nach 12-24 Monaten den Break-Even-Punkt, da sie Arbeitskosten sparen, Warenverluste reduzieren und den Umsatz steigern, da die Waren immer in den Regalen verfügbar sind.

10. Typische praktische Anwendungen

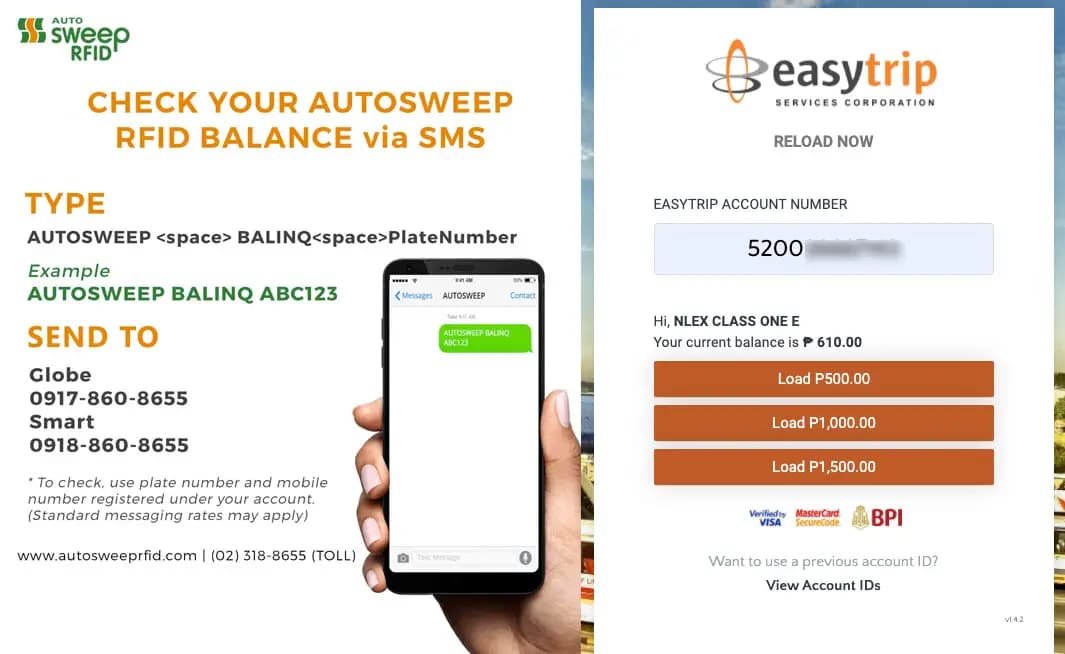

Intelligenter Verkehr: Mautsysteme ohne Anhalten (VETC/ePass)

Zweck: Beseitigung der Zeit für die Barzahlung, Reduzierung von Staus an Mautstellen und Transparenz der Einnahmen.

Technische Konfiguration:

- Identifikations-Tag (E-Tag): Verwendet passive UHF-Tags, die an der Fahrzeugbeleuchtung oder der Windschutzscheibe angebracht werden. Die Tags sind so konzipiert, dass sie Sonnenlicht, Regen und Manipulationen standhalten.

- Fernlesegerät: Installiert auf einem Portal, verwendet eine linear polarisierte Antenne mit einem hohen Verstärkungsfaktor (12 dBi), um den Strahl auf eine bestimmte Fahrspur zu konzentrieren.

Funktionsweise: Wenn sich das Fahrzeug mit einer Geschwindigkeit von 40-60 km/h in die Mautspur bewegt, aktiviert das Lesegerät das E-Tag aus einer Entfernung von 6-8 Metern. Das Backend-System authentifiziert die Kennung des Fahrzeugs, überprüft den Kontostand in der elektronischen Geldbörse und zieht das Geld automatisch in weniger als 0,2 Sekunden ab.

Modeeinzelhandel: Uniqlo/Decathlon-Modell

Zweck: Beschleunigung der Bezahlung (Self-Checkout), Reduzierung des Kassenpersonals und Gewährleistung einer absoluten Lagerbestandsgenauigkeit.

Technische Konfiguration:

- Integrierte RFID-Tags: RFID-Chips werden direkt in Papieretiketten (Hangtags) oder Stoffetiketten (Care Labels) eingebettet.

- Kassensystem (POS): Der Empfangsbereich ist ein "Fach", das mit einem wellenabsorbierenden Material (Faradayscher Käfig) ausgekleidet ist, um das Signal zu lokalisieren.

Funktionsweise: Der Kunde legt den gesamten Warenkorb in das Fach des Geräts. Das Lesegerät im Inneren scannt alle Tags gleichzeitig (Batch-Reading), unabhängig von der Position oder Ausrichtung des Produkts. Die Daten werden mit dem ERP-System abgeglichen, um die Rechnung anzuzeigen.

Asset Management und Logistik

Zweck: Automatisierung der Erfassung von Waren, die in das Lager ein- und ausgehen, ohne dass der Gabelstapler anhalten muss.

Funktionsweise: An den Lagertüren (Dock Door) werden Lesetore (RFID-Portal) installiert. Wenn ein Gabelstapler eine Palette mit Waren passiert, scannt das Lesetor alle Tags auf den Kartons und das Identifikations-Tag des Gabelstaplers. Das WMS-System aktualisiert automatisch den Status "Wareneingang" oder "Warenausgang".

11. Zusammenfassung

Die moderne RFID-Technologie ist eine Synthese aus elektromagnetischer Feldphysik, Low-Power-Mikrochip-Technik, Wahrscheinlichkeitstheorie und Kryptographie. Eine erfolgreiche Implementierung erfordert ein Gleichgewicht zwischen technischen Faktoren wie der Wahl der Frequenz, dem Antennendesign und geschäftlichen Faktoren wie der Kontrolle der Tag-Kosten und der Restrukturierung der Betriebsprozesse.

War dieser Artikel hilfreich?

Verwandte Artikel

Der ultimative UWB-Modul-Vergleich: Preise, Specs und Use Cases

Feb 23, 2026

Ein Blick unter die Haube von Amazons Just Walk Out: Die Analyse eines RFID-Ingenieurs

Feb 19, 2026

Easytrip RFID-Guthaben im Griff: Der ultimative Guide für smarte Autofahrer

Feb 19, 2026

Ein Blick unter die Haube: Agentic Commerce mit Universal Commerce Protocol (UCP) und AI ermöglichen.

Feb 19, 2026